|

Belföld [5705]

Belföldi, általam válogatott cikkek, írások.

|

|

Bulvár | Celeb [149]

Érdekesebb bulvár hírek.

|

|

Bűnügy [419]

Bűnügyi hírek, információk

|

|

Csináld magad [1]

Barkácsolási ötletek

|

|

Extrém [321]

Extrém, megdöbbentő hírek.

|

|

Egészség | Életmód [763]

Egészséggel, életmóddal, kapcsolatos hírek, információk, tanácsok.

|

|

Érdekes | Különleges | Rejtélyes [983]

Érdekes, különleges, rejtélyes esetek, ironikus, vicces, humoros hírek, információk. írások.

|

|

Európai Unió [213]

Hírek az Európai Unióból

|

|

Gasztro | Recept [4468]

Gasztronómiai hírek, információk, receptek.

|

|

Gazdaság [518]

A gazdasági élet hírei

|

|

Horgász [1320]

Horgászoknak szóló hírek, információk.

|

|

Játék, -pihenés, -szórakozás [161]

Ötletek, ajánlott oldalak, programok.

|

|

Jó tudni! [2459]

Fontos, hasznos információk, határidők, változások, tanácsok. Programok, rendezvények.

|

|

Kommentár | Reakció | Vélemény [1417]

Kritikus írások, vélemények, reakciók, a magyar politika és közélet cselekedeteire, visszásságaira.

|

|

Politika [755]

Politikai jellegű hírek információk

|

|

Receptek sonkapréshez [31]

Receptek, leírások házi húskészítmények (felvágott, sonka, disznósajt, stb.)sonkapréssel történő elkészítéséhez

|

|

Számítástechika | IT [4372]

Hírek, újdonságok, tippek, trükkök, ajánlások, stb.

|

|

Történelem | Kultúra [929]

Történelmi és kulturális vonatkozású hírek, információk.

|

|

Tudomány | Technika [3089]

Újdonságok, felfedezések, új kutatási eredmények, érdekességek.

|

|

Választások [421]

Országgyűlési, önkormányzati és EU választások előkészületeivel, lebonyolításával összefüggő hírek, információk.

|

|

Világ [3456]

Nemzetközi, általam válogatott cikkek, írások.

|

|

Weboldalam hírei [65]

Tájékoztatás a honlapon történt változásokról.

|

- 000 December

- 2012 Augusztus

- 2012 Szeptember

- 2012 Október

- 2012 November

- 2012 December

- 2013 Január

- 2013 Február

- 2013 Március

- 2013 Április

- 2013 Május

- 2013 Június

- 2013 Július

- 2013 Augusztus

- 2013 Szeptember

- 2013 Október

- 2013 November

- 2013 December

- 2014 Január

- 2014 Február

- 2014 Március

- 2014 Április

- 2014 Május

- 2014 Június

- 2014 Július

- 2014 Augusztus

- 2014 Szeptember

- 2014 Október

- 2014 November

- 2014 December

- 2015 Január

- 2015 Február

- 2015 Március

- 2015 Április

- 2015 Május

- 2015 Június

- 2015 Július

- 2015 Augusztus

- 2015 Szeptember

- 2015 Október

- 2015 November

- 2015 December

- 2016 Január

- 2016 Február

- 2016 Március

- 2016 Április

- 2016 Május

- 2016 Június

- 2016 Július

- 2016 Augusztus

- 2016 Szeptember

- 2016 Október

- 2016 November

- 2016 December

- 2017 Január

- 2017 Február

- 2017 Március

- 2017 Április

- 2017 Május

- 2017 Június

- 2017 Július

- 2017 Augusztus

- 2017 Szeptember

- 2017 Október

- 2017 November

- 2017 December

- 2018 Január

- 2018 Február

- 2018 Március

- 2018 Április

- 2018 Május

- 2018 Június

- 2018 Július

- 2018 Augusztus

- 2018 Szeptember

- 2018 Október

- 2018 November

- 2018 December

- 2019 Január

- 2019 Február

- 2019 Március

- 2019 Április

- 2019 Május

- 2019 Június

- 2019 Július

- 2019 Augusztus

- 2019 Szeptember

- 2019 Október

- 2019 November

- 2019 December

- 2020 Január

- 2020 Február

- 2020 Március

- 2020 Április

- 2020 Május

- 2020 Június

- 2020 Július

- 2020 Augusztus

- 2020 Szeptember

- 2020 Október

- 2020 November

- 2020 December

- 2021 Január

- 2021 Február

- 2021 Március

- 2021 Április

- 2021 Május

- 2021 Június

- 2021 Július

- 2021 Augusztus

- 2021 Szeptember

- 2021 Október

- 2021 November

- 2021 December

- 2022 Január

- 2022 Február

- 2022 Március

- 2022 Április

- 2022 Május

- 2022 Június

- 2022 Július

- 2022 Augusztus

- 2022 Szeptember

- 2022 Október

- 2022 November

- 2022 December

- 2023 Január

- 2023 Február

- 2023 Március

- 2023 Április

- 2023 Május

- 2023 Június

- 2023 Július

- 2023 Augusztus

- 2023 Szeptember

- 2023 Október

- 2023 November

- 2023 December

- 2024 Január

- 2024 Február

- 2024 Március

- 2024 Április

- 2024 Május

- 2024 Június

- 2024 Július

- 2024 Augusztus

- 2024 Szeptember

- 2024 Október

- 2024 November

- 2024 December

- 2025 Január

- 2025 Február

- 2025 Március

- 2025 Április

- 2025 Május

- 2025 Június

- 2025 Július

- 2025 Augusztus

- 2025 Szeptember

- 2025 Október

- 2025 November

- 2025 December

- 2026 Január

- 2026 Február

- 2026 Március

- 2026 Április

- 2026 Május

- 2026 Június

10:28:49 Már az okostévénket is megtámadhatják | |

Forrás: Prim hírek | | 2015.12.03. Az ünnepek közeledtével és a boltok év végi akcióinak köszönhetően egyre több okostévé kerül a háztartásokba. Ezek a készülékek lehetővé teszik a felhasználók számára, hogy az interneten böngésszenek, streamelt tartalmakat nézzenek, illetve alkalmazásokat töltsenek le és telepítsenek a készülékekre. Az eszközök ugyanakkor lehetőséget nyújtanak a kiberbűnözők számára is, hogy többféle módon támadják a felhasználókat. A Symantec szakemberei összegyűjtötték a leggyakoribb módszereket, és tanácsot adnak a hatékony védekezéshez is. A számos kényelmi és szórakoztató funkcióval rendelkező okostévék hamar elterjedtek a háztartásokban és a vállalatoknál. Egyes előrejelzések szerint csak Észak-Amerikában és Nyugat-Európában 2016-ra százmillió internetre kapcsolódó TV-készülék lesz. Ez remek lehetőségeket kínál az internetes bűnözőknek is, akik különféle célok érdekében, sokféle módon támadhatják az okostévéket és használhatják fel ezeket a tulajdonos tudta nélkül.

A támadások leggyakoribb okai általában a zsarolás (ransomware), a hirdetések lekattintását szolgáló klikkeléses csalások, a botnetek futtatása, a digitális fizetőeszközök (bitcoin) bányászata, hozzáférés a hálózaton lévő más eszközökhöz, illetve a zsaroláshoz vagy későbbi támadáshoz felhasználható adatok ellopása.

A támadások leggyakoribb módszerei

MitM támadások

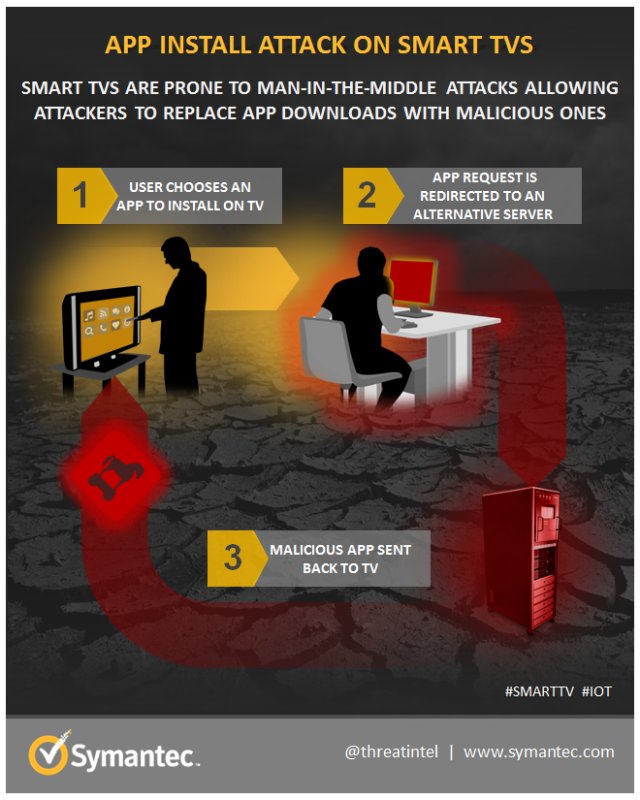

Az okostévék nagy többségén jelenleg négy operációs rendszer fut: Tizen, WebOS 2.0, Firefox OS, és Android TV (az Android 5 Lollipop egy verziója). A támadások leggyakoribb formája a kártevők telepítése a készülékre. Az USB portról feltelepülő kártevő vagy a hivatalos oldalról letöltött fertőzött alkalmazás mellett más módszereket is használhatnak a támadók. Ezek egyike a közbeékelődéses támadás (man-in-the-middle – MitM). Ennek során a támadónak ugyanazon a hálózati útvonalon kell elhelyezkednie, mint a célpont, ami megoldható a Wi-Fi jelszó ellopásával vagy a DNS kérések eltérítésével.

A készülék által létesített hálózati kapcsolatok közül nem mindegyik használ SSL titkosítást, vagy ha igen, akkor nem minden esetben ellenőrzi teljesen az azonosítók valódiságát. Amikor a felhasználó letölt egy alkalmazást, a támadó a közbeékelődéses támadás segítségével másik szerverre irányítja a kérést, így a készülék nem a kívánt alkalmazást tölti le a hivatalos szerverről, hanem a kártevővel fertőzöttet a támadó szerveréről.

Zsarolóvírusok (ransomware)

A Symantec munkatársai saját eszközeiken próbálták ki a zsarolóvírusok (ransomware) működését. Az Android rendszert használó készülékre olyan zsarolóvírus telepítése volt a cél, amely a mobileszközöket is képes megfertőzni. A szakemberek által használt készüléken egy előre telepített játékportál volt található. Ez a portál nem használt titkosítást a szerverrel való kommunikálás közben, így a szakemberek az MiTM módszer segítségével egy játékprogram helyett zsarolóvírust telepítettek a készülékre. A kártevő szinte azonnal működésbe is lépett, és blokkolta a készülékhez való hozzáférést. Megjelent a képernyőn a váltságdíjat követelő üzenet, és a készülék használhatatlanná vált. Ezt a blokkolást csak bizonyos összeg kifizetése után szüntetik meg a bűnözők, de némely esetben a fizetés után sem oldják fel a korlátozásokat és a titkosítást.

Sebezhetőségek kihasználása

A támadók a tévékészülékek sérülékenységeit is kihasználják. Az okostévéket gyakran használják az interneten való böngészésre, a támadóknak csupán egy fertőzött weboldalra kell irányítaniuk az eszközöket, amely felméri a tévék sebezhetőségeit, és kihasználva a hiányosságokat kártevőket telepít a készülékekre.

Frissítések, vagy azok hiánya

A legtöbb okostévé automatikusan ellenőrzi, letölti és telepíti a frissítéseket, mikor a készülék nincs használatban. Azonban hiába ad ki a fejlesztő rendszeres frissítéseket a tévén futó operációs rendszerekhez, a készülék gyártója juttatja el ezeket a felhasználókhoz, így a köztes időben a tévé sebezhető marad. Például bizonyos készülékek még hónapokkal a Stagefright bug javítása után is sebezhetőek maradtak.

Egyes készülékek SSL titkosítás nélküli kapcsolaton keresztül töltik le a frissítéseket, így ez a hálózati forgalom is átirányítható egy MitM támadó által.

Távoli kezelést biztosító alkalmazások

A távoli elérést biztosító alkalmazások általában mobileszközökre telepíthetők, és az úgynevezett challenge-response PIN segítségével történik ezek engedélyezése. A hálózaton lévő támadó betekinthet az alkalmazásba és reprodukálhatja a kiadott utasításokat (csatornaváltás, hangerő, kikapcsolás), illetve a bűnözők számára is irányíthatóvá válnak a hálózaton lévő eszközök, amelyik így DoS támadások vagy távoli kódtelepítésre is felhasználhatók.

Hogyan védekezhetünk a támadók ellen

Még nem jelentek meg széles körben az okostévéket célzó támadások, de ez nem jelenti azt, hogy a jövőben nem kell számolnunk ilyen akciókkal. Ahogy a Smart TV készülékek terjednek, a bűnözők számára is egyre vonzóbb célpontot jelentenek, a tulajdonosoknak ezért érdemes megfontolni az alábbiakat a kockázatok csökkentésének érdekében: · A vásárlások és a beállítások során olvassuk el az adatvédelmi nyilatkozatot, hogy megértsük, milyen adatokat adunk ki magunkról. Sok vállalat megosztja vagy eladja adatainkat egy külső cégnek, így érdemes alaposan megvizsgálni ezeket a szabályokat és hatásukat a személyes adatainkra. · Legyünk körültekintőek az ismeretlen forrásból származó és/vagy ellenőrizetlen alkalmazások telepítése során. · Engedélyezzük a hitelesítést az eszközeinken. · Változtassuk meg a személyes és a biztonsági beállításokat. · Blokkoljuk azokat a funkciókat, amelyeket nem használunk (kamera, mikrofon), és ha a készülék kamerával is rendelkezik, akkor fontoljuk meg annak letakarását. · Blokkoljuk vagy védjük jelszóval az eszköz távoli irányítását. · Használjunk erős titkosító algoritmusokat (WPA2) a Wi-Fi hálózat beállításához. · Használjunk vezetékes kapcsolatokat a vezeték nélküli helyett. · Otthon külön hálózatra állítsuk be a készülékünket (pl. vendég hozzáférés), amelynek segítségével csökkenthetjük a fertőzött eszközök esetleges hatásait a többi mobileszközünkre. · Legyünk óvatosak használt készülék vásárlásakor, ellenőrizzük, hogy az eszköz nincs-e megfertőzve már valamilyen kártevővel. · Nézzünk utána a gyártó vagy alkalmazásfejlesztő biztonsági előírásainak és a frissítések gyakoriságának. · A megjelenés után azonnal telepítsük a frissítéseket, lehetőleg állítsunk be automatikus frissítést.

Az internetre kapcsolódó eszközük (IoT) biztonságának javításáért a Symantec támogatja az Online Trust Alliance nonprofit szervezetet, amely biztonsági és adatvédelmi szabványokat fejleszt az okoseszközök számára. | |

|

| |